Her yeni yıl, geçmişi değerlendirmek ve geleceğe daha sağlam adımlarla ilerlemek için bir fırsat sunar. Özellikle siber güvenlik gibi hızla değişen bir alanda, geride bıraktığımız yılın siber tehditlerini analiz etmek, gelecekte karşılaşabileceğimiz risklere karşı daha hazırlıklı olmamızı sağlar. Bu yazıda, 2024’te yaşanan en büyük fidye yazılımı saldırılarını inceliyor ve bu tür tehditleri önlemek için atılması gereken adımları ele alıyoruz.

Fidye yazılımları, siber suçlular için en kazançlı saldırı yöntemlerinden biri haline geldi. Yapay zeka, kripto paralar ve Hizmet Olarak Fidye Yazılımı (Ransomware-as-a-Service) gibi teknolojilerin yaygınlaşması, bu saldırıları daha erişilebilir ve tehlikeli hale getirdi. 2024’te fidye yazılımlarının nasıl bir tehdit oluşturduğunu daha iyi anlamak için, önce geçtiğimiz yılın dikkat çeken istatistiklerine göz atalım.

2024 Yılı Fidye Yazılım (Ransomware) İstatistikleri

Geçen yıl, siber güvenlik açısından büyük bir yıl oldu ve birçok yüksek profilli siber saldırı ve olay yaşandı. 2024 fidye yazılımı istatistiklerinden bazıları, bu alandaki durumu daha iyi anlamanıza yardımcı olabilir:

- Credential compromise was the second-most common cause of successful ransomware attacks, while malicious email ranked third. (Statista)

- 2024 yılında dünya genelindeki finans kuruluşlarının yaklaşık %65’i fidye yazılım saldırısına maruz kaldığını bildirdi. (Statista)

- 2024’ün ilk yarısında aktif fidye yazılım gruplarının sayısı %56 oranında arttı. (Searchlight Cyber)

- 2027 yılına kadar siber suçların yıllık maliyetinin 23 trilyon doları aşması bekleniyor. (US Department of State)

- 2024 yılında yapılan bir ankete göre, dünya çapındaki kuruluşların %32’si, fidye yazılım saldırılarının temel nedeninin güvenlik açıklarının kötüye kullanılması olduğunu belirtti. (Statista)

- Geçtiğimiz yıl boyunca 30.000’den fazla yeni güvenlik açığı tespit edildi. (TechTarget)

- Yalnızca Ocak ve Şubat 2024 arasında dünya genelinde kuruluşların ortalama %59’u fidye yazılım saldırılarının hedefi oldu. (Statista)

- Fidye yazılım saldırılarına maruz kalan kuruluşlar, etkilenen verilerin ortalama %43’ünü kalıcı olarak kaybediyor. (SCWorld)

- Kimlik bilgilerinin ele geçirilmesi, başarılı fidye yazılım saldırılarının en yaygın ikinci nedeni olurken, kötü amaçlı e-postalar üçüncü sırada yer aldı. (Statista)

Geçen yıl durumun ne kadar vahim olduğunu anladığımıza göre, şimdi 2024’ün en önemli fidye yazılımı saldırılarına odaklanalım.

2024’ün En Büyük Fidye Yazılım Saldırıları

Moving forward into 2025 allows us to look back at where we faltered along the line. Now, we’ll go over some of the top ransomware attacks from 2024 to see what we can learn from them.

Lurie Children's Hospital Fidye Yazılım Saldırısı

Ocak 2024’te Chicago Lurie Children's Hospital, Rhysida fidye yazılım grubu tarafından hedef alındı. Saldırı sonucu 600 GB’lık hassas veri çalındı ve grup 3,7 milyon dolar fidye talep etti. Hastane ödemeyi reddetti ve yaklaşık 791.000 kişiyi etkileyen hasta verileri sızdırıldı.

Change Healthcare Fidye Yazılım Saldırısı

Şubat 2024’te, ABD’deki sağlık hizmeti sağlayıcısı Change Healthcare, ALPHV/BlackCat grubu tarafından saldırıya uğradı. Şirket sistemlerini kapattı ve saldırganlara 22 milyon dolar ödedi. Daha sonra, saldırının tek bir kullanıcı şifresi ve MFA eksikliğinden kaynaklandığı ortaya çıktı. Nebraska eyaleti, Change Healthcare’e dava açtı.

VNDirect Securities Fidye Yazılım Saldırısı

Mart 2024’te, VNDirect Securities, bir hacker grubu tarafından saldırıya uğradı. Veriler şifrelendi ve müşteriler işlem yapamaz hale geldi. Şirket verilerini kurtardı ancak bir hafta boyunca borsa işlemleri durdu ve yıllık net kârında %18’lik bir düşüş yaşandı.

Ascension Health Fidye Yazılım Saldırısı

Mayıs 2024’te, ABD merkezli Ascension Healthcare saldırıya uğradı. 120 hastanede sağlık kayıtlarına erişim kesildi, teşhis hizmetleri durdu. Black Basta grubu saldırıyı üstlendi. Ascension, saldırıyı yönetmek için 130 milyon dolar harcadı ve 1,1 milyar dolar gelir kaybına uğradı.

Endonezya Ulusal Veri Merkezi Fidye Yazılım Saldırısı

Haziran 2024’te, Endonezya Ulusal Veri Merkezi, saldırıya uğradı ve ülke genelindeki hükümet hizmetleri aksadı. LockBit grubu 8 milyon dolar fidye talep etti ancak hükümet ödemeyi reddetti.

CDK Global Fidye Yazılım Saldırısı

Haziran 2024’te, CDK Global, otomobil bayilerine hizmet veren sistemlerini kapattı. BlackSuit fidye yazılım grubu 25 milyon dolar fidye talep etti.

NHS England Fidye Yazılım Saldırısı

Haziran 2024’te, İngiltere’deki Synnovis laboratuvar hizmetleri Qilin grubu tarafından saldırıya uğradı. Fidye ödenmeyince 400 GB hasta verisi dark web’de yayımlandı.

OneBlood Fidye Yazılım Saldırısı

Temmuz 2024’te, OneBlood saldırıya uğradı. Kan sevkiyatları aksadı ve manuel etiketleme yöntemine geçildi.

Casio Fidye Yazılım Saldırısı

Ekim 2024’te, Casio, Underground fidye yazılım grubu tarafından hedef alındı. 8.500 kişinin kişisel verileri çalındı. Şirket saldırının phishing kaynaklı olduğunu açıkladı.

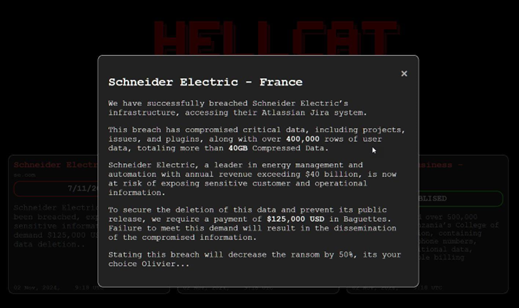

Schneider Electric Fidye Yazılım Saldırısı

Kasım ayında, Fransız çok uluslu şirketi Schneider Electric, bir fidye yazılımı saldırısının mağduru oldu. Hellcat fidye yazılımı grubu, saldırıyı üstlendi ve şirketi çevrimiçi olarak, verilerin sızdırılmaması için 125.000 ABD doları değerinde "Baget" talep ederek alaya aldı.

Kaynak:: BleepingComputer

Grup, 40GB'lık sıkıştırılmış veri çaldıklarını iddia etti. Daha sonra, grubun aslında 125.000 ABD doları değerinde Monero kripto para birimi talep ettiği ve baget meselesini haberlerde dikkat çekmek için abarttığı ortaya çıktı.

Deloitte UK Fidye Yazılımı Saldırısı

2024 Aralık ayında, Brain Cipher adlı bir fidye yazılımı grubu, Deloitte UK'yi fidye yazılımı saldırısına uğrattığını iddia etti. Grup, organizasyonun sistemlerine sızdıklarını ve 1 terabayt (TB) sıkıştırılmış veri çaldıklarını belirtti. Grup, Deloitte'un yanıt vermesi için bir son tarih verdi ve şirketin "bilgi güvenliğinin temel noktalarının göz ardı edildiğini" açıklamaya tehdit etti. Grup ayrıca büyük şirketleri, sistemlerini yeterince güvence altına almadıkları için eleştirdi – Deloitte'un siber güvenlik uygulamalarının yetersiz olduğuna ima etti. Deloitte, saldırının herhangi bir sistemini etkilemediğini belirten bir açıklama yaptı ve "iddiaların, Deloitte ağının dışında bir müşteri sistemine ait olduğunu" belirtti.

Bunlar, geçen yıl başlıklarda yer bulan en büyük fidye yazılımı saldırılarından sadece birkaçıdır. Şimdi, 2024'te popüler olan bazı fidye yazılımı gruplarına göz atalım.

2024’te Adından Söz Ettiren Ransomware Grupları

Fidye yazılımı grupları, anonimlikten cesaret alarak hareket eder; ancak birçoğu popülerlik kazandıkça da büyür. Bu özellikle Ransomware-as-a-Service (RaaS) grupları için geçerlidir, çünkü ünlerini müşteri çekmek için kullanırlar. İşte 2024'te dikkat çeken bazı fidye yazılımı grupları:

Akira

Akira fidye yazılımı grubu, 2023'te Conti Fidye Yazılımı'ndan ayrılan bir grup olarak ortaya çıktı – muhtemelen Conti'nin altyapısı ile diğer gruplardan daha fazla bağlantıya sahip olan bir grup. CISA'dan gelen bir duyuruya göre, 2024'ün 1. Ocak itibarıyla Akira fidye yazılımı grubu, 250'den fazla kurumu etkiledi ve yaklaşık 42 milyon ABD doları fidye gelirini talep etti. Statista, 2024'ün üçüncü çeyreğinde Akira fidye yazılımının, Amerika Birleşik Devletleri'nde fidye yazılımı saldırılarının pazar payının %13'ünü oluşturduğunu gösterdi.

Play veya PlayCrypt

Play Fidye Yazılımı, 2022'de ortaya çıktı ve popüler organizasyonlar tarafından kullanılan yaygın güvenlik yazılımlarındaki tedarik zinciri açıklarını hedef almaya odaklandı. 2024 Temmuz ayında Trend Micro tarafından yayınlanan bir rapor, Play ile Prolific Puma arasında bir bağlantı olduğunu ortaya koydu – başka bir fidye yazılımı grubu olan Prolific Puma'nın, rastgele algoritmalar kullanarak domainler oluşturduğunu ve siber suçlulara tespitten kaçmak için link kısaltma hizmetleri sunduğunu biliniyor. 2024'te Play fidye yazılımı 362 kurbanı hedef aldı.

LockBit

2024 Şubat ayında küresel bir kolluk kuvveti operasyonu, LockBit'in anahtar altyapısını çökertmiş olsa da, bu dev fidye yazılımı grubu hâlâ faaliyet gösteriyor gibi görünüyor. LockBit 3.0'ın yeniden ortaya çıkışı, Mayıs 2024'te büyük bir geri dönüş yaptı ve en önemli fidye yazılımı aktörü oldu. Mayıs ayında grup, 176 fidye yazılımı saldırısı gerçekleştirdi, bu da ayın toplamının %37'sini oluşturdu. Bu, Ransomware-as-a-Service (RaaS) çetesinin bir ayda %665'lik devasa bir artış göstermesi anlamına geliyor.

RansomHub

2024 Şubat ayında, RansomHub, bir Ransomware-as-a-Service (RaaS) grubu olarak ortaya çıktı ve Change Healthcare saldırısında ün kazandı. Grup doğrudan saldırıya karışmamış olsa da, çalınan veriyi aldığı ve Change Healthcare'e veri sızdırılmasını engellemek için fidye talep ettiği iddia edildi. 2024 Şubat'tan bu yana, RansomHub en az 210 saldırı gerçekleştirdi. Grup, Rite Aid, American Clinical Solutions, Savannah Neurological Spine Institute ve Florida Sağlık Bakanlığı gibi kurbanlara karşı saldırılardan sorumlu olduğu iddia ediliyor. CISA ve FBI, Ağustos ayında RansomHub fidye yazılımı grubu hakkında ortak bir siber güvenlik duyurusu yaptı.

Black Basta

2022'de ortaya çıkan Black Basta Fidye Yazılımı-as-a-Service grubu, hızla popülerlik kazanarak 19 önde gelen şirketi hedef aldı ve ilk birkaç ayında 100'den fazla doğrulanmış kurban bıraktı. Black Basta, çift extorsiyon taktikleri kullanıyor – kurbanların verilerini şifreliyor ve ardından hassas bilgileri Tor üzerindeki halk sızdırma sitesinde sızdırmakla tehdit ediyor. Grup, ABD, Japonya, Kanada, Birleşik Krallık, Avustralya ve Yeni Zelanda'daki organizasyonları hedef aldı. 2024'te Black Basta, Ascension Healthcare saldırısını üstlendi.

Brain Cipher

Göreceli olarak yeni bir fidye yazılımı olan Brain Cipher, 2024 ortalarında ilk kez tanımlandı ve Haziran ayında Endonezya'nın Ulusal Veri Merkezi'ne yaptığı yüksek profilli saldırı ile tanınma kazandı – bu saldırı, kamu hizmetlerini ve göçmenlik süreçlerini aksattı. Grup, çok yönlü extorsiyon stratejileri ve TOR tabanlı veri sızdırma sitesi kullanarak kurbanları uyum sağlamaya zorluyor. Brain Cipher, 2024'te Deloitte UK'ye yapılan fidye yazılımı saldırısını da üstlendi.

DarkVault

While it emerged in 2023, DarkVault only became a proper threat in 2024. The new ransomware group came out with strong similarities to the LockBit ransomware – leading many to believe that it was a copycat. The group specializes in ransomware attacks, bomb threats, swatting, doxing, website defacing, malware creation, scams, spam, and various forms of fraud. DarkVault's most recent activity includes the publication of 19 victims' data on its leak site in April while its notable victims include the UK-based charity Tommy Club and a data breach at Sandip University in Nashik, India.

These ransomware groups emerge – and then reemerge – throughout the years to cause havoc and open up a wider attack surface on organizations. However, if we can learn from the past and invest in essential cybersecurity technologies and practices, we can ensure a better and safer future.

2023'te ortaya çıkan DarkVault, ancak 2024'te gerçek bir tehdit haline geldi. Bu yeni fidye yazılımı grubu, LockBit fidye yazılımı ile güçlü benzerlikler sergiliyor – bu da birçok kişiyi onun bir taklit olduğunu düşündürüyor. Grup, fidye yazılımı saldırılarının yanı sıra bomba tehditleri, swatting, doxing, web sitesi karalama, kötü amaçlı yazılım üretimi, dolandırıcılıklar, spam ve çeşitli dolandırıcılık türlerine odaklanıyor. DarkVault'un en son etkinliği, Nisan ayında 19 kurbanın verilerini sızdırdığı sızdırma sitesini yayımlamasıydı. Öne çıkan kurbanları arasında Birleşik Krallık merkezli Tommy Club ve Hindistan'ın Nashik kentindeki Sandip Üniversitesi'nde bir veri ihlali bulunuyor.

Bu fidye yazılımı grupları yıllar boyunca ortaya çıkmakta ve yeniden şekillendirilerek organizasyonlar üzerinde daha geniş bir saldırı yüzeyi açmaktadır. Ancak geçmişten ders alabilir ve gerekli siber güvenlik teknolojilerine ve uygulamalarına yatırım yaparsak, daha güvenli bir gelecek sağlayabiliriz.

2025'te Fidye Yazılımına Karşı Hazırlıklı Olmanın Yolları

2025'te etkili bir fidye yazılımı koruması sağlamak için organizasyonlar şu en iyi uygulamaları izleyebilir:

- Yazılımları, işletim sistemlerini ve donanım yazılımlarını düzenli olarak güncelleyerek en son özellikler ve yamalarla korunmalarını sağlamak.

- Güçlü şifreler kullanmak, düzenli olarak değiştirilmesini sağlamak ve bunları etkili şekilde yönetmek.

- Çalışanlarınız arasında siber güvenlik farkındalığını artırmak için kampanyalar, etkinlikler ve düzenli eğitim atölyeleri düzenlemek.

- Tüm kullanıcı hesapları için Çok Faktörlü Kimlik Doğrulama (MFA) kullanarak phishing saldırılarını engellemek.

- Kuruluşunuzda sıfır güven politikası benimseyerek su geçirmez erişim kontrolü sağlamak.

- Şüpheli etkinlikleri izleyen güçlü Uç Nokta Güvenliği ürünlerine yatırım yapmak.

Sangfor’un Anti-Ransomware çözümü, fidye yazılımı sonlandırma zincirinin tüm yönlerini kusursuz bir şekilde tanımlar ve engeller, böylece organizasyonunuza gelecekteki fidye yazılımı risklerini azaltmak için güvenli ve sağlam bir platform sağlar. Sangfor Teknolojileri ayrıca fidye yazılımı korumasını garanti eden çok yönlü ve entegre üstün siber güvenlik çözümleri ile bulut bilişim altyapısı sunar.

2024'te gerçekleşen en büyük fidye yazılımı saldırılarına geri dönüp baktığımızda, bu olaylardan ders çıkarmak ve bunları önlemek için teknolojiye ve altyapıya yatırım yapmak önemlidir. 2025 yılında fidye yazılımlarının yayılmasını önlemek için proaktif, yenilikçi ve gelişmiş siber güvenlik çözümleri şarttır. Daha fazla bilgi için bugün Sangfor Technologies ile iletişime geçin veya [www.sangfor.com](https://www.sangfor.com) adresini ziyaret edin.