Görünmeyeni görünür hale getirin

Görünmeyeni görünür hale getirin

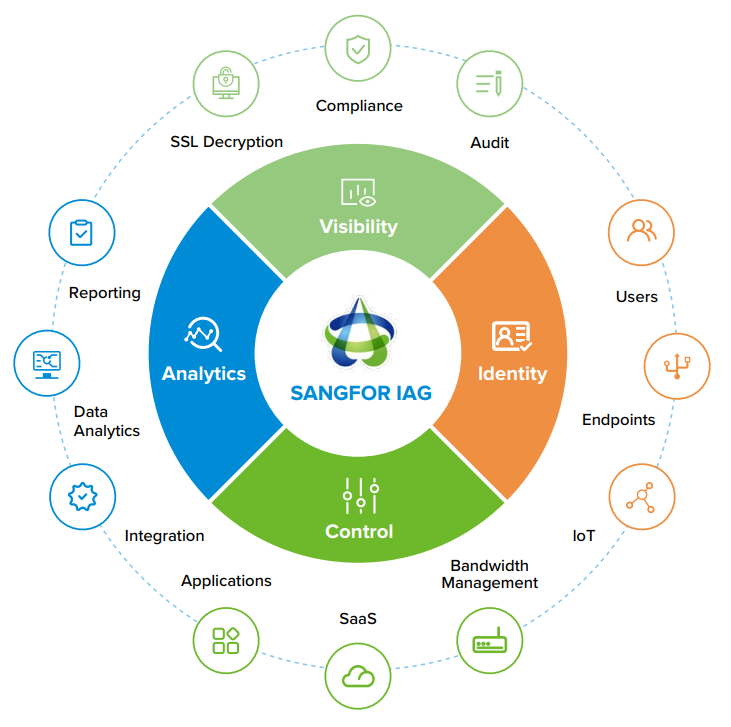

Göremediğiniz şeyi koruyamazsınız. Şifrelenmiş trafik, büyük güvenlik kör noktaları oluşturur ve güvenlik savunmanızı işe yaramaz hale getirir. Görünürlük kazanmanız ve gizli trafikte kötü niyetli kullanıcı davranışı ve kötü amaçlı yazılım gibi kötü davranışları bulmanız gerekir.

IAG ağ geçidi ve giriş istemcisi ile SSL Şifre Çözme

- İstemci SSL şifre çözme özelliği için giriş istemcisiyle performans iyileştirmesi.

- Ortamınıza bağlı olarak bağımsız olarak veya her iki şifre çözme yöntemini çalıştırın.

Güvenliği kullanıcı odaklı hale getirin

Güvenliği kullanıcı odaklı hale getirin

IP adresi bir varlık değildir. Ağınızda kimin hangi uygulamaları, ne zaman kullandığını bilmek için benzersiz bir kullanıcı kimliği sağlamanız gerekir. Kullanıcı kimliği doğrulandıktan sonra, kullanıcıları yalnızca ihtiyaç duydukları erişime sahip olacak şekilde atayabilir ve kullanıcı davranışı eğilimlerini takip etmenize olanak tanıyabilirsiniz.

En sık kullanılan kimlik doğrulama türlerini ve kullanıcı davranışı trend analizini destekleyin.

- Active Directory, LDAP, OA, sosyal medya, OAuth, SAML2.0, birden fazla şubeyle birleştirilmiş kimlik doğrulama vb. dahil olmak üzere çok çeşitli kullanıcı kimlik doğrulama yöntemleri.

- İnternet etkinlikleri ve trafik istatistikleri.

- Otomatik kimlik doğrulama ve bir hesapla ilişkili oturum açma.

Çalışma alanınızı güvence altına alın

Çalışma alanınızı güvence altına alın

Doğru kişiye doğru erişimi vermeniz gerekir. Size güvenliği en üst düzeye çıkarma ve kullanıcılarınızın kötüye kullanılma riskini azaltmak için uyumluluğu sürdürme gücü veriyoruz. Bu, internet uyumluluğunu sağlayarak kullanıcı verimliliğini büyük ölçüde artıracaktır.

Üretkenlik ve güvenlikten ödün vermeden kullanıcının internet erişim etkinliklerini kontrol edin.

- Uç nokta uyumluluk kontrolü ile yerleşik cihazları güvenli hale getirin.

- Proxy kaçınma korumasıyla kişiselleştirilmiş internet erişim politikası ve uygulama kontrolü.

- DLP, kötü amaçlı yazılımdan koruma, korumalı alan oluşturma ve diğer ICAP sunucuları dahil olmak üzere mevcut üçüncü taraf güvenlik çözümleriyle ICAP entegrasyonu.