การแฮกแบบสายดำ หรือ Black Hat Hacking ถือเป็นพฤติกรรมที่ผิดกฎหมาย โดยพื้นฐานแล้ว แฮกเกอร์สายดำ (Black Hat Hacker) คือ ผู้เชี่ยวชาญที่มีทักษะในการบุกรุกเครือข่ายคอมพิวเตอร์โดยไม่ได้รับอนุญาต อย่างไรก็ตาม ไม่ใช่การแฮกทั้งหมดที่มีเจตนาร้าย เช่น การแฮกเชิงจริยธรรมที่ดำเนินการโดยแฮกเกอร์สายขาว ช่วยให้บริษัทต่างๆ ค้นพบช่องโหว่ผ่านการทดสอบเจาะระบบ เพื่อปรับปรุงความปลอดภัยทางไซเบอร์ของพวกเขา

ทั้งนี้ ไม่ใช่แฮกเกอร์ที่มีทักษะทุกคนจะใช้ความสามารถในทางที่ดี และนี่คือ ที่มาของคำว่า “Black Hat Hacker” ซึ่งหมายถึงผู้ที่ใช้ประโยชน์จากช่องโหว่ เพื่อวัตถุประสงค์ที่เป็นอันตราย แทนที่จะช่วยองค์กรเสริมสร้างการป้องกันทางไซเบอร์

Black Hat Hacking คืออะไร?

การแฮกแบบสายดำ หรือ Black Hat Hacking หมายถึงการบุกรุกเข้าสู่ระบบไอทีขององค์กรหรือบุคคลโดยมีประสงค์ร้าย กลุ่มแฮกเกอร์เหล่านี้ไม่ต่างจากคนร้ายในทีวีที่กำลังแฮกเข้าไปในระบบขององค์กร ขโมยหมายเลขบัตรเครดิต หรือโจมตีแบบฟิชชิ่ง ( Phishing ) อย่างไรก็ตาม ในความเป็นจริง การกระทำของพวกเขาต่างมีผลกระทบต่อทั้งบุคคลและองค์กร

แฮกเกอร์สายดำมักใช้ Ransomware มัลแวร์ และกลยุทธ์อื่นๆ เพื่อเจาะผ่านการป้องกันของระบบ ทำให้สามารถเข้าถึง ขโมย และใช้ประโยชน์จากข้อมูลต่างๆ ที่พบ นอกจากนีัยังมีการใช้งานเทคนิคบางอย่าง เช่น Social Engineering , Botnet , การโจมตี DDoS ไปจนถึงการฟิชชิ่ง สปายแวร์ และอื่นๆ อีกมากมาย

ข้อมูลที่ถูกขโมยมักจะถูกขายบนดาร์กเว็บ (Dark Web) ใช้เพื่อเรียกค่าไถ่ หรือถูกทำลาย การแฮกข้อมูลจึงกลายเป็นปัญหาระดับโลกเมื่อเทคโนโลยีพัฒนาขึ้น เครื่องมือและเทคนิคที่ใช้ในการแฮกได้พัฒนาขึ้นอย่างซับซ้อนจนยากที่จะตรวจจับ และการป้องกันการแฮกข้อมูล โดยไม่มีความช่วยเหลือจากแฮกเกอร์สายขาวนั้นแทบจะเป็นไปไม่ได้เลยทีเดียว

แฮกเกอร์สายดำคือใคร?

แม้ว่าแฮกเกอร์เหล่านี้เป็นอาชญากร แต่พวกเขาก็เป็นบุคคลที่มีทักษะสูง โดย Black Hat Hacker ใช้ความรู้และทักษะของพวกเขาเพื่อหาประโยชน์จากช่องโหว่ด้านความปลอดภัย แฮกเกอร์เหล่านี้มีเจตนามุ่งร้าย ซึ่งอาจมีตั้งแต่การหาผลประโยชน์ทางการเงิน ความแค้นส่วนตัว แรงจูงใจทางการเมือง ไปจนถึงการสร้างความวุ่นวาย แฮกเกอร์สายดำเหล่านี้อาจทำงานคนเดียวหรือเป็นส่วนหนึ่งของกลุ่มแฮกเกอร์ที่มีขนาดใหญ่และมีการจัดตั้งอย่างเป็นระบบหลายอยู่หลายกลุ่มในปัจจุบัน อีกทั้งแฮกเกอร์บางกลุ่มอาจเสนอทักษะในรูปแบบบริการ Ransomware-As-a-Service ในทางกลับกัน แฮกเกอร์หมวกเทาอาจใช้ประโยชน์จากช่องโหว่ โดยไม่มีเจตนาร้ายแต่ก็ยังไม่ได้รับอนุญาต ทำให้การแบ่งแยกระหว่างแฮกเกอร์ “สายขาว” กับ “สายดำ” เป็นประเด็นที่ยังคงถกเถียงกันในปัจจุบัน

แม้ว่าแฮกเกอร์เหล่านี้จะฝึกฝนทักษะของพวกเขามานาน แต่หลายคนเริ่มต้นด้วยการเป็น " Script Kiddies " หรือแฮกเกอร์มือใหม่ที่ใช้สคริปต์และเครื่องมือของผู้อื่นเพื่อทำการโจมตีทางไซเบอร์ในระดับเล็กๆ อย่างไรก็ตาม คนรุ่นใหม่คือกลุ่มคนที่แฮกเกอร์ส่วนใหญ่ให้ความสนใจในการชักชวนเข้ากลุ่ม นอกจากนี้ การเพิ่มขึ้นของ RaaS (Ransomware-As-a-Service) ประกอบกับการขาดความตระหนักด้านความปลอดภัยทางไซเบอร์ ทำให้แฮกเกอร์สามารถเข้าถึงช่องโหว่ได้ง่ายและก่ออาชญากรรมทางไซเบอร์มากขึ้น

อิทธิพลของสกุลเงินดิจิทัลต่อการแฮก

สกุลเงินดิจิทัล (Cryptocurrency) ได้เข้ามามีอิทธิพลต่อโลกอย่างรวดเร็วนับตั้งแต่การเปิดตัวครั้งแรก บริษัทอย่าง Bitcoin, Cardano และ Ethereum ได้สร้าง "Token" ที่สามารถซื้อ-ขายหรือใช้งานผ่านช่องทางออนไลน์ได้อย่างง่ายดาย

แม้จุดเด่นของสกุลเงินดิจิทัล คือ ความเป็นส่วนตัวสูง แต่ข้อดีนี้เองก็ได้กลายเป็นช่องทางที่เหล่า Black Hat Hacker นิยมใช้งาน การโจมตีด้วย Ransomware สามารถทำได้ง่ายขึ้นด้วยการเรียกค่าไถ่เป็นสกุลเงินดิจิทัล ซึ่งเป็นช่องทางที่ปลอดภัยและไม่ระบุตัวตนแฮกเกอร์

โดยสกุลเงินดิจิทัลเป็นที่นิยมอย่างมากโดยเฉพาะกลุ่ม Gen Z จากการสำรวจล่าสุด พบว่า 94% ของผู้ซื้อสกุลเงินดิจิทัล ทั้งหมดเป็นกลุ่ม Gen Z หรือ Millennials ที่มีอายุระหว่าง 18 ถึง 40 ปี ด้วยเหตุนี้เอง ส่งผลให้คนรุ่นใหม่ที่ถูกผลักดันไปสู่การทำธุรกรรมทางดิจิทัลง่ายๆ ผ่านการโจมตีทางไซเบอร์ แม้ว่าเราไม่อาจกล่าวโทษสกุลเงินดิจิทัลได้ทั้งหมด แต่ก็ปฏิเสธไม่ได้ว่าเป็นหนึ่งในปัจจัยที่เอื้อต่อการเกิด Ransomware และการโจมตีทางไซเบอร์ยุคใหม่

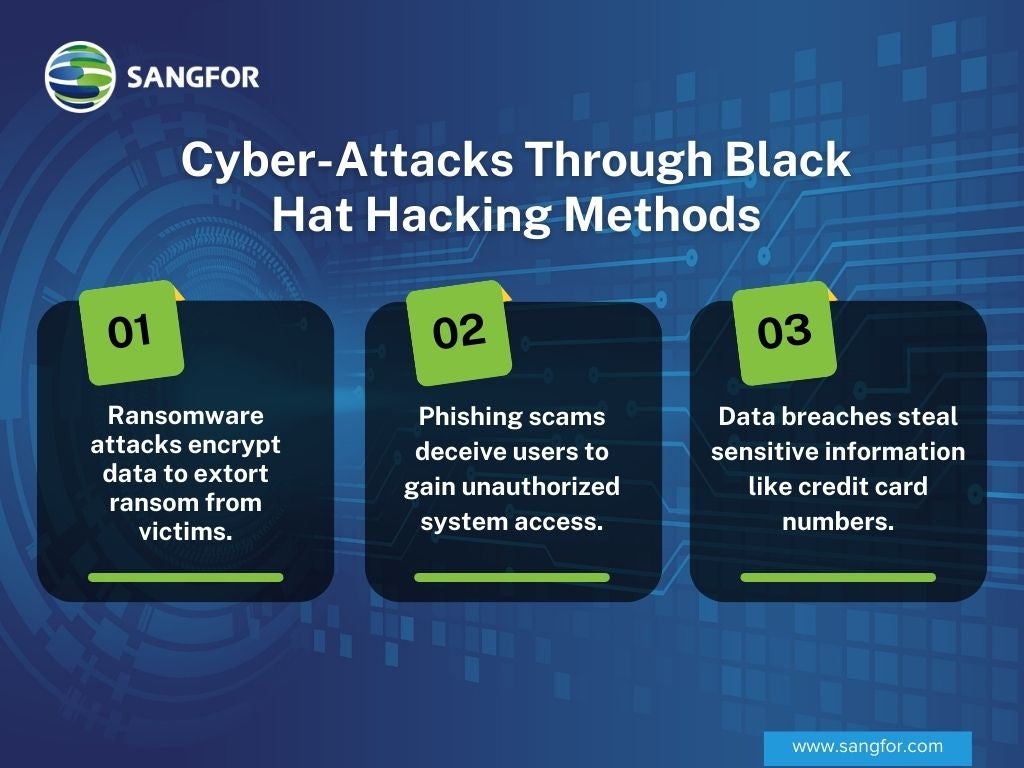

การโจมตีทางไซเบอร์ที่แฮกเกอร์สายดำมักใช้งาน

โดยทั่วไป องค์กรธุรกิจขนาดใหญ่มักตกเป็นเป้าหมายของ Black Hat Hacker จึงเป็นเหตุผลที่ธุรกิจส่วนใหญ่มักวางมาตรการความปลอดภัยทางไซเบอร์ เช่น ไฟร์วอลล์ (Firewall) และ MDR ไปจนถึงโซลูชัน Data Loss Prevention เพื่อป้องกันการสูญหายของข้อมูล นอกจากนี้ยังว่าจ้างแฮกเกอร์สายขาวที่สามารถทดสอบระบบ เพื่อค้นหาช่องโหว่ที่มีอยู่ภายในองค์กร แต่แน่นอนว่าแฮกเกอร์สายดำนั้นมักหาลู่ทางต่างๆ ในการเจาะเข้าสู่ระบบเพื่อผลประโยชน์ส่วนตัว โดยวิธีการโจมตีที่สามารถพบได้บ่อย มีดังนี้

การโจมตีด้วย Ransomware

Ransomware คือ รูปแบบการโจมตีที่ระบบของบริษัทหรือบุคคลถูกบุกรุกโดย Black Hat Hacker และข้อมูลถูกนำออกไป โดยข้อมูลนั้นจะถูกใช้เป็นเครื่องมือต่อรอง เพื่อบังคับให้องค์กรจ่ายค่าไถ่ ไม่เช่นนั้นข้อมูลอาจถูกเปิดเผยหรือทำลาย

จากสถิติของ Statista พบว่ามีการโจมตีด้วย Ransomware กว่า 236.1 ล้านครั้งทั่วโลกในช่วงครึ่งแรกของปี 2022 และหนึ่งในการโจมตีด้วยมัลแวร์เรียกค่าไถ่ที่ใหญ่ในปัจจุบันคือ WannaCry ที่เกิดขึ้นในเดือนพฤษภาคม 2017

การแฮกของ WannaCry ได้ส่งผลกระทบต่อระบบคอมพิวเตอร์อย่างน้อย 75,000 เครื่องใน 99 ประเทศ ต่อทั้งโรงพยาบาลและธุรกิจต่างๆ โดย Ransomware มุ่งเป้าไปยังเครื่องคอมพิวเตอร์ที่ใช้ระบบปฏิบัติการ Microsoft Windows และเข้ารหัสข้อมูลสำคัญ จากนั้นจึงเรียกค่าไถ่ในรูปแบบของ Bitcoin เพื่อแลกกับการคืนข้อมูล

Ransomware ดังกล่าวยังถูกใช้ในการโจมตีคอมพิวเตอร์ราว 230,000 เครื่องทั่วโลก ในปี 2018 อีกทั้ง WannaCry ยังได้โจมตีบริษัทผู้ผลิตชิปที่ใหญ่ที่สุดในโลกอย่าง Taiwan Semiconductor Manufacturing อีกด้วย

การโจมตีแบบ Phishing

การโจมตีแบบ Phishing คือ การโจมตีทางไซเบอร์ที่แฮกเกอร์พยายามหลอกลวงเหยื่อผ่านการใช้อีเมลหรือข้อมูลติดต่อปลอม แม้ว่าข้อความอาจดูเหมือนจริง แต่จะมีลิงก์หรือไฟล์แนบที่มีมัลแวร์ฝังอยู่ภายใน เมื่อเหยื่อคลิกลิงก์หรือดาวน์โหลดไฟล์แนบ มัลแวร์จะเข้าสู่ระบบ และเข้าถึงข้อมูลภายในเครื่องคอมพิวเตอร์หรือระบบเครือข่ายที่เชื่อมต่อ

ในปี 2022 บริษัท Twilio ได้ตกเป็นเหยื่อของการโจมตีทางไซเบอร์ที่ใช้ Phishing เพื่อแทรกซึมเข้าระบบ โดยใช้ข้อความล่อลวงพนักงานไปยังเว็บไซต์ปลอมที่มีลักษณะคล้ายกับไซต์การยืนยันตัวตนจริงของ Twilio

จากนั้นหน้าเว็บไซต์ดังกล่าวขึ้นข้อความให้กรอกข้อมูลประจำตัวของพนักงาน ซึ่งเป็นการให้ข้อมูลแก่แฮกเกอร์ เพื่อเข้าถึงภายในทรัพยากรของบริษัทและข้อมูลลูกค้า URL ปลอมมี Keyword สำคัญคือ "Twilio", "Okta" และ "SSO" การเข้าถึงนี้ส่งผลกระทบต่อบัญชี Authy 93 บัญชี และข้อมูลบัญชีกว่า 1,900 บัญชีอาจถูกเปิดเผยบนแอป Signal อีกด้วย

การรั่วไหลของข้อมูล

การรั่วไหลของข้อมูลเป็นการโจมตีทางไซเบอร์ที่ส่งผลกระทบต่อข้อมูล ไฟล์ของลูกค้าและบริษัท จากสถิติของ Statista มีข้อมูลประมาณ 15 ล้านรายการทั่วโลกถูกเปิดเผยผ่านการรั่วไหลของข้อมูลในปี 2022

ในเดือนกันยายน 2022 บริษัท Capital One ได้รับการชำระเงินจากการฟ้องร้องเป็นจำนวน 190 ล้านดอลลาร์สหรัฐ หลังจากเกิดการรั่วไหลของข้อมูลในปี 2019 ซึ่งเปิดเผยข้อมูลส่วนบุคคลของผู้คนมากกว่า 100 ล้านคน รวมถึงหมายเลขบัตรเครดิต และนำไปสู่การขโมยหมายเลขประกันสังคมและรายละเอียดบัญชีธนาคาร โดย Paige Thompson อดีตวิศวกรระบบที่ Amazon Web Services อยู่เบื้องหลังการรั่วไหลดังกล่าว โดยเขาใช้เครื่องมือที่สร้างขึ้นเอง เพื่อตรวจจับบัญชี AWS ที่กำหนดค่าผิดพลาด จากนั้นจึงใช้หนึ่งในบัญชีเหล่านั้นเพื่อแฮกเข้าไปในระบบขององค์กรมากกว่า 30 แห่ง รวมถึง Capital One อีกด้วย โดยตามข้อกล่าวหาต่อ Thompson ได้ระบุว่า การเจาะข้อมูลครั้งดังกล่าว นั้นมีการขโมยข้อมูล พร้อม "ขุด" สกุลเงินดิจิทัล ด้วยพลังการประมวลผลที่ขโมยมาผ่านการแฮกเพื่อ ขุดคริปโต

แนวทางและวิธีป้องกัน Black Hat Hacker

เพื่อปกป้องธุรกิจจากภัยคุกคามที่เกิดจากแฮกเกอร์สายดำ องค์กรควรพิจารณามาตรการป้องกันการแฮกข้อมูล และแนวทางการปฏิบัติที่เหมาะสมที่สุด โดยมีข้อแนะนำ ดังนี้

- ตรวจสอบความปลอดภัยเป็นประจำ - ควรดำเนินการตรวจสอบความปลอดภัยและทดสอบเจาะระบบเป็นประจำ เพื่อระบุและแก้ไขช่องโหว่ในระบบ

- ฝึกอบรมพนักงาน - เน้นการให้ความรู้แก่พนักงาน โดยเฉพาะเรื่องเกี่ยวกับภัยคุกคามทางไซเบอร์ เช่น การโจมตีแบบ Phishing และกลยุทธ์วิศวกรรมสังคม เพื่อลดความเสี่ยงจากข้อผิดพลาดของมนุษย์

- โซลูชันความปลอดภัยขั้นสูง - แนะนำให้ลงทุนในโซลูชันความปลอดภัยขั้นสูง เช่น Next-Generation Firewall ( NGFW ) ระบบ EDR ไปจนถึงเครื่องมือป้องกัน Ransomware ต่างๆ ที่เหมาะกับองค์กร

- การเข้ารหัสข้อมูล - ทำการเข้ารหัสข้อมูลที่ละเอียดอ่อนเสมอ เช่น หมายเลขบัตรเครดิต และข้อมูลส่วนบุคคลที่มีความอ่อนไหว เพื่อป้องกันการเข้าถึงโดยไม่ได้รับอนุญาต

- การควบคุมการเข้าถึง - บังคับใช้มาตรการควบคุมการเข้าถึงที่เข้มงวด และใช้การยืนยันตัวตนหลายปัจจัย (MFA) เพื่อให้แน่ใจว่า เฉพาะบุคลากรที่ได้รับอนุญาตเท่านั้นที่สามารถเข้าถึงระบบที่สำคัญได้

- วางแผนการตอบสนองต่อเหตุการณ์ - พัฒนาและปรับปรุงแผนการตอบสนองต่อเหตุการณ์เป็นประจำ เพื่อลดความเสียหายในกรณีที่เกิดการรั่วไหลของข้อมูล

วิธีป้องกัน Black Hat Hacker สำหรับธุรกิจ

แฮกเกอร์สายดำ ใช้เครื่องมือและเทคนิคต่างๆ เพื่อเข้าถึงระบบของ ดังนั้นวิธีที่จะป้องกันข้อมูลที่สำคัญคือการลงทุนในเครื่องมือขั้นสูง รวมถึงแนวปฏิบัติการแฮกเชิงจริยธรรม เช่น การทดสอบเจาะระบบ

Sangfor Technologies เป็นบริษัทความปลอดภัยทางไซเบอร์และการประมวลผลแบบคลาวด์ระดับโลกที่นำเสนอแพลตฟอร์มและผลิตภัณฑ์ที่เข้มข้น บูรณาการ และชาญฉลาดซึ่งจะป้องกัน Black Hat Hacker ได้อย่างมีประสิทธิภาพ

ลงทุนในโซลูชัน Anti-Ransomware Prevention ของ Sangfor และโครงสร้างพื้นฐานด้านไอทีที่ทันสมัย เพื่อการรักษาความปลอดภัยทางไซเบอร์ที่ปลอดภัย มีประสิทธิภาพ และตรงเป้าหมาย

Next-Generation Firewall (NGFW) ขั้นสูงของ Sangfor สามารถระบุไฟล์ที่เป็นอันตรายทั้งในระดับเครือข่ายและจุดปลายทาง ไฟร์วอลล์ ขั้นสูงเป็นอุปกรณ์รักษาความปลอดภัยที่ออกแบบมาเพื่อตรวจสอบการจราจรของเครือข่ายและแอปพลิเคชันเพื่อหาภัยคุกคาม รักษาความปลอดภัยของสภาพแวดล้อมเครือข่ายจากการบุกรุก และนำข้อมูลด้านความปลอดภัยจากภายนอกเครือข่ายเข้ามา

นอกจากนี้ แพลตฟอร์ม Sangfor Cyber Command จะตรวจสอบมัลแวร์ เหตุการณ์ด้านความปลอดภัย และการละเมิดที่อาจเกิดขึ้นในอนาคตในเครือข่ายของคุณ และจับคู่กับอัลกอริทึม AI ที่ได้รับการปรับปรุงและ ข่าวกรองด้านภัยคุกคาม ทำให้มั่นใจได้ว่าข้อมูลของคุณได้รับการปกป้องอย่างเข้มงวดและมีการตรวจสอบอย่างสม่ำเสมอสำหรับภัยคุกคามที่คงอยู่

สุดท้าย โซลูชัน EDR (Endpoint Detection and Response) ที่ทรงพลังของ Sangfor นั้นมีความสามารถยิ่งกว่าระบบป้องกันไวรัสและมัลแวร์แบบดั้งเดิม โดย Endpoint Secure มอบการป้องกันแบบผสมผสานต่อการติดมัลแวร์ และการละเมิด APT ทั่วทั้งเครือข่ายขององค์กรของคุณ - ทั้งหมดด้วยความง่ายในการจัดการ

สามารถชมวิดีโอด้านล่าง เพื่อดูว่า Sangfor Endpoint Secure สามารถตรวจจับและกู้คืนจาก Ransomware ได้ในเวลาเพียง 3 วินาที: